Was ist ein Site-to-Site-VPN? Funktionsweise & Einsatzbereiche

Wenn Du Dich schon einmal gefragt hast, wie große Unternehmen mehrere Büros oder Netzwerke an verschiedenen Standorten sicher verbinden, ist die Antwort darauf ein Site-to-Site-VPN. Aber was genau ist das, wie funktioniert es und ist es eine gute Option für Dein Unternehmen?

In diesem Leitfaden erklären wir dir Schritt für Schritt, wie Site-to-Site-VPNs funktionieren, wie Du sie einrichtest, welche Protokolle Du verwenden solltest und welche Sicherheitsmaßnahmen Du beachten musst.

Was ist ein Site-to-Site-VPN?

Ein S2S-VPN verbindet zwei oder mehr Netzwerke, beispielsweise Zweigstellen oder Rechenzentren, sicher über das Internet. Es wird eine verschlüsselte Verbindung zwischen ganzen Netzwerken und nicht zwischen einzelnen Geräten geschaffen.

Die Site-to-Site-Verbindung ist stets aktiv und wird in der Regel mithilfe von VPN-fähigen Routern oder Firewalls an jedem Standort eingerichtet. So können Unternehmen sicher Ressourcen, Dienste und interne Daten über Standorte hinweg austauschen.

Site-to-Site-VPNs lassen sich je nach Verwendung in zwei Hauptkategorien einteilen: Intranet-VPNs und Extranet-VPNs.

- Intranet-basiertes VPN: Verbindet verschiedene Niederlassungen desselben Unternehmens (z. B. die Zentrale mit den Zweigstellen).

- Extranet-basiertes VPN: Verbindet das Netzwerk eines Unternehmens mit dem eines Partners, Lieferanten oder Kunden und sorgt dabei für einen kontrollierten Zugriff.

So funktionieren Site-to-Site-VPNs

Site-to-Site-VPNs nutzen VPN-Gateways, in der Regel einen VPN-fähigen Router oder eine Firewall, um an jedem Standort Daten automatisch zu verschlüsseln und zu entschlüsseln, wenn sie über das Internet zwischen Netzwerken übertragen werden. So läuft das ab:

- Auswahl des Datenverkehrs: Jedes Gateway weiß, welche Art von Datenverkehr die sichere Verbindung nutzen soll, weil jemand (in der Regel der Netzwerkadministrator) klare Regeln dafür festlegt. Ein Beispiel: „Alle Daten, die an das Netzwerk des anderen Büros gehen, müssen das VPN nutzen.” Wenn Daten ein Büro verlassen, überprüft das Gateway, wohin sie geschickt werden sollen. Sollten sie an einen anderen Standort geschickt werden, werden sie durch den verschlüsselten Tunnel geschickt. Andernfalls nutzen sie die normale Internetroute.

- Gateway-Authentifizierung: Um sicherzustellen, dass die Verbindung echt ist und nicht von jemandem stammt, der sich als das andere Büro ausgibt, authentifizieren sich die Gateways vor der Verbindung gegenseitig.

- Sicherheitsvereinbarung: Die Gateways einigen sich darauf, wie sie die Informationen schützen, einschließlich der Festlegung der Verschlüsselungsstärke sowie der Art und Weise, wie Manipulationen während der Übertragung erkannt werden.

- Tunnelaufbau: Sobald alles überprüft ist, bauen die Gateways einen privaten „Tunnel” durch das Internet auf, durch den nur ihre Daten übertragen werden können.

- Verschlüsselung und Entschlüsselung: Das Gateway verschlüsselt den Datenverkehr automatisch, bevor er das Netzwerk verlässt. Für die Außenwelt sieht dieser Datenverkehr wie zufälliges Rauschen aus. Die andere Seite entschlüsselt ihn sofort, sobald er ankommt.

Nun können die beiden Netzwerke so kommunizieren, als befänden sie sich im selben lokalen Netzwerk. Dabei hält der Tunnel alle Daten sicher und überwacht sie kontinuierlich auf potenzielle Bedrohungen.

| Vor- und Nachteile von Site-to-Site-VPNs | |

|---|---|

| ✅ Starker Datenschutz und Compliance: Alle Daten zwischen Netzwerken werden verschlüsselt und sensible Informationen sind vor Abhörversuchen geschützt. | ⚠️ Mangelnde Flexibilität: Um temporäre Standorte oder Remote-Mitarbeiter anzubinden, sind separate Konfigurationen oder zusätzliche VPN-Lösungen erforderlich. |

| ✅ Kosteneinsparungen gegenüber Standleitungen: Es nutzt die vorhandene Internetinfrastruktur und spart so die hohen Kosten für dedizierte Leitungen. | ⚠️ Eingeschränkte Traffic-Kontrolle: Es sind zusätzliche Firewall- und Routing-Regeln für den detaillierten Zugriff zwischen bestimmten Geräten erforderlich. |

| ✅ Einfachere Verwaltung: Ermöglicht es IT-Teams, einheitliche Sicherheits- und Zugriffsrichtlinien an allen verbundenen Standorten durchzusetzen. | ⚠️ Hardware-Abhängigkeit: Man ist auf VPN-fähige Router oder Firewalls angewiesen. |

| ✅ Leistung und Kontrolle: Unterstützt automatische Backups, Tools zur Priorisierung wichtigen Datenverkehrs und moderne Protokolle (wie WireGuard und OpenVPN), um eine stabile Hochgeschwindigkeitskommunikation zu gewährleisten. | ⚠️ Risiko von Fehlkonfigurationen: Schwache Einstellungen oder Fehler können ganze Netzwerke Sicherheitsrisiken aussetzen. |

So richtest Du ein Site-to-Site-VPN ein

Die Einrichtung eines Site-to-Site-VPNs umfasst mehrere wichtige Schritte: von der Planung über die Konfiguration bis hin zum Testen.

Checkliste vor der Einrichtung

Bevor Du mit der Einrichtung beginnst, solltest Du sicherstellen, dass Du auf beiden Seiten alles Notwendige zur Hand hast, um spätere Probleme zu vermeiden.

- Stelle sicher, dass jeder Standort über eine öffentliche IP-Adresse oder ein dynamisches DNS verfügt und von der anderen Seite aus erreichbar ist.

- Überprüfe, ob beide Standorte über Router, Firewalls oder Server verfügen, die VPN-Verbindungen unterstützen.

- Entscheide Dich basierend auf den Anforderungen Deiner Geräte für das VPN-Protokoll, das Du verwenden möchtest.

- Wähle die Authentifizierungsmethode: Entweder einen vorab geteilten Schlüssel (PSK) oder digitale Zertifikate.

- Identifiziere das interne Subnetz, das an jedem Standort verwendet wird, und stelle sicher, dass es sich nicht mit dem anderen Standort überschneidet, damit es nicht zu Konflikten zwischen den Systemen kommt (z. B. 192.168.1.0/24 vs. 192.168.2.0/24).

- Stelle sicher, dass die Firewall-Regeln oder die Portweiterleitung so eingestellt sind, dass VPN-Datenverkehr zugelassen wird.

- Überprüfe, ob Du über Administratorzugriff auf beide VPN-Gateways verfügst, um die Einrichtung vorzunehmen.

- Synchronisiere die Systemuhren auf beiden Gateways. Wenn die Uhren nicht synchronisiert sind, können Sicherheitsprüfungen fehlschlagen, insbesondere bei der Verwendung von Zertifikaten.

Einrichtungsschritte für ein Site-to-Site-VPN

Die konkreten Schritte variieren je nach Hardware und Software, aber die allgemeine Konfiguration für ein Site-to-Site-VPN umfasst in der Regel Folgendes:

1. Melde Dich bei den VPN-Gateways an: Gewähre über einen Webbrowser oder ein Terminal Zugriff auf die Verwaltungsschnittstellen der beiden VPN-Geräte oder Firewalls an den Standorten A und B.

2. Erstelle einen neuen Site-to-Site-VPN-Tunnel: Starte eine neue Tunnelkonfiguration mit dem von Dir gewählten VPN-Protokoll und stelle den Modus auf „Tunnel” oder „Site-to-Site” ein.

3. Lege die lokalen und Remote-Netzwerkeinstellungen fest: Gib die öffentliche IP-Adresse (oder den Hostnamen) des Remote-Gateways sowie die internen Subnetze der beiden Standorte, die über das VPN kommunizieren sollen, ein.

4. Konfiguriere die Schlüsselaustausch- und Verschlüsselungsparameter: Lege fest, wie das VPN die Daten schützt. Wähle die Verschlüsselungsmethode, füge Integritätsprüfungen hinzu, bestimme die Gültigkeitsdauer der Schlüssel und hinterlege das gemeinsame Passwort oder Zertifikat, mit dem sich die beiden Gateways gegenseitig authentifizieren.

5. Aktiviere NAT-Traversal (falls nötig): Wenn sich einer der Standorte oder etwas im Datenpfad hinter einer NAT-Firewall befindet, musst Du eine Funktion namens NAT-Traversal (NAT-T) aktivieren. Damit kann der VPN-Datenverkehr Firewalls und Router richtig passieren.

6. Wende Firewall-Regeln an: Erlaube VPN-bezogene Ports und gib den Datenverkehr zwischen den internen Subnetzen über den VPN-Tunnel auf jedem VPN-Gateway frei.

7. Konfiguriere das Routing zwischen den Standorten: Richte statische Routen ein, also feste Netzwerkpfade von einem Gateway zum anderen. Wenn Du mit mehreren Remote-Standorten arbeitest, ist es besser, dynamische Routing-Protokolle zu verwenden. Diese wählen automatisch den besten Pfad für den Datenverkehr aus und aktualisieren die Routen bei Netzwerkänderungen.

8. Aktiviere den Tunnel und überprüfe die Protokolle: Schalte den VPN-Tunnel auf beiden Gateways frei und überprüfe die Systemprotokolle, um sicherzustellen, dass die Verhandlung erfolgreich abgeschlossen wurde und der Tunnelstatus „aktiv” ist.

9. Teste die Konnektivität zwischen den Netzwerken: Pinge Geräte an beiden Standorten an, prüfe den Zugriff auf gemeinsame Ressourcen und stelle sicher, dass die Daten sicher durch den Tunnel fließen.

10. Richte Redundanz und Überwachung ein: Wenn eine hohe Verfügbarkeit erforderlich ist, richte einen sekundären Tunnel oder einen Failover-Pfad ein und aktiviere die Überwachung oder Warnmeldungen für den Tunnelstatus.

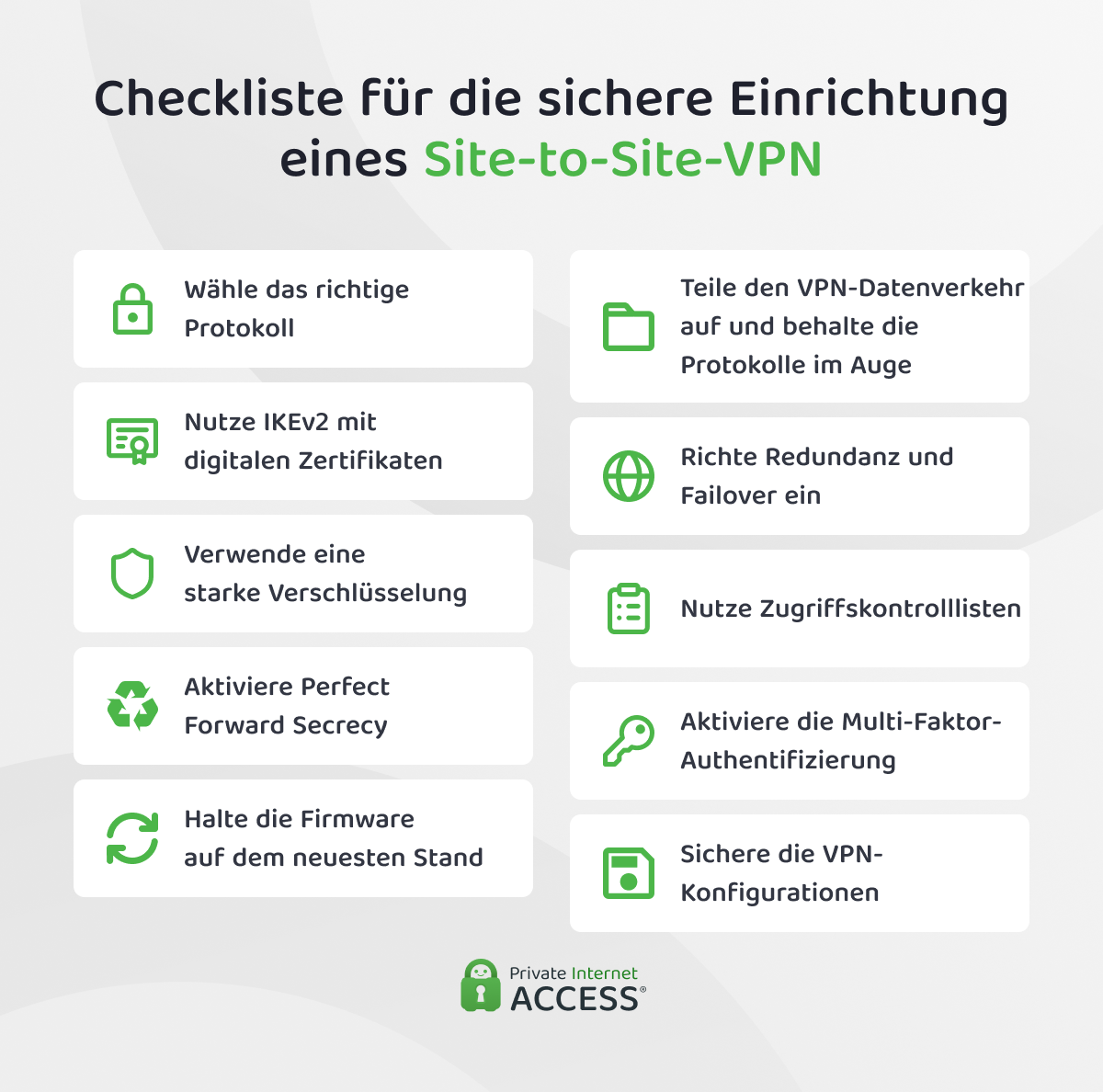

Bewährte Sicherheitsverfahren für die Konfiguration von Site-to-Site-VPNs

Für die Einrichtung eines Site-to-Site-VPNs sind starke Sicherheitsmaßnahmen und die richtige Konfiguration erforderlich, um die Kommunikation zwischen Netzwerken zu schützen. Wenn Du Dich an bewährte Verfahren hältst, kannst Du Schwachstellen reduzieren und die Integrität und Vertraulichkeit Deiner Daten gewährleisten.

Wähle das richtige Protokoll

IPsec ist der Industriestandard für Site-to-Site-VPNs und bietet starke Verschlüsselung, Authentifizierung sowie umfassende Gerätekompatibilität. Wenn Du plattformübergreifende Unterstützung benötigst oder mit restriktiven Firewalls arbeiten musst, solltest Du OpenVPN wählen. Für Cloud- oder Hochleistungs-Workloads empfiehlt sich wegen seiner Geschwindigkeit und modernen Kryptografie hingegen WireGuard.

| Protokoll | Besonders geeignet für | Warum es eine gute Wahl ist |

| IPsec/IKEv2 | Traditionelle Verbindungen zwischen Büros | Zuverlässig, gut unterstützt, sicher und mit den meisten Netzwerkgeräten kompatibel |

| OpenVPN | Standorte mit verschiedenen Betriebssystemen und strengen Firewalls | Flexibel und Firewall-freundlich; funktioniert fast überall |

| WireGuard | Moderne oder cloudbasierte Standortnetzwerke | Schnell, einfach zu konfigurieren und nutzt moderne, effiziente Verschlüsselung |

Verwende eine starke Verschlüsselung (AES-256)

Stelle das VPN immer so ein, dass es eine starke Verschlüsselung nutzt. AES-256 (Advanced Encryption Standard mit einem 256-Bit-Schlüssel) ist derzeit der Goldstandard und macht Brute-Force-Angriffe praktisch unmöglich. Du kannst es mit SHA-256 kombinieren, einer Datenintegritätsprüfung, die sicherstellt, dass die Informationen während der Übertragung nicht verändert oder manipuliert wurden.

Sichere Authentifizierung (IKEv2, digitale Zertifikate)

Du musst VPN-Gateways überprüfen, bevor Du eine Verbindung zulässt. Die Verwendung von vorab geteilten Schlüsseln (PSKs), also einzelnen Geheimcodes, mit denen beide VPN-Gateways ihre gegenseitige Vertrauenswürdigkeit nachweisen, ist zwar schnell eingerichtet, aber riskant: Stehlen Angreifer einen Schlüssel, können sie auf Dein gesamtes Netzwerk zugreifen.

Es ist besser, stattdessen IKEv2 mit digitalen Zertifikaten zu verwenden. Jedes Gateway erhält ein eigenes, einzigartiges Zertifikat. Da dieses nicht kopiert oder wiederverwendet werden kann, ist es viel sicherer und lässt sich über mehrere Standorte hinweg einfacher verwalten.

Aktiviere Perfect Forward Secrecy (PFS)

Du solltest PFS in Deiner VPN-Konfiguration aktivieren, da dabei für jede Sitzung ein einzigartiger Schlüssel generiert wird. Selbst wenn ein Sitzungsschlüssel kompromittiert wird, können Angreifer somit weder vergangene noch zukünftige Kommunikationen entschlüsseln.

Halte Firmware und Anmeldedaten auf dem neuesten Stand

Aktualisiere Deine VPN-Gateways, Router und Firewalls mit der neuesten Firmware, um Sicherheitslücken zu schließen. Die Verwendung veralteter Software macht Dein Netzwerk anfällig für bekannte Exploits. Schütze außerdem den administrativen Zugriff mit starken, eindeutigen Passwörtern und ändere diese regelmäßig, um das Risiko von Angriffen auf Anmeldedaten zu verringern.

Segmentiere den VPN-Datenverkehr und überwache die Protokolle

Teile Dein Netzwerk in Segmente auf, um potenzielle Sicherheitsverletzungen einzudämmen. Auf diese Weise wird bei einer Kompromittierung eines Segments nicht die gesamte Umgebung gefährdet.

Stelle außerdem sicher, dass die Protokollierung auf allen VPN-Geräten aktiviert ist, und überprüfe die Protokolle regelmäßig auf fehlgeschlagene Verbindungen, verdächtige Aktivitäten oder Konfigurationsfehler. Wenn möglich, solltest Du Deine VPN-Protokolle außerdem in ein Intrusion-Detection-System (IDS) integrieren, um Bedrohungen frühzeitig zu erkennen.

Konfiguriere Redundanz und Failover

Richte Backup-VPN-Tunnel ein oder nutze VPN-Gateways mit zwei Netzwerkschnittstellen, die mit verschiedenen Internetanbietern verbunden sind. So wird der Datenverkehr automatisch auf den sekundären Pfad umgeleitet, wenn eine Verbindung oder ein Anbieter ausfällt. Eine solche Redundanz sorgt dafür, dass Dein Site-to-Site-VPN auch bei Ausfällen oder Gerätefehlern verfügbar bleibt.

Verwende Zugriffskontrolllisten (ACLs)

Durch das Definieren von Zugriffskontrolllisten auf Deinen VPN-Gateways kannst Du genau festlegen, welche IP-Adressen, Netzwerke oder Dienste den Tunnel nutzen dürfen. Diese Art der Zugriffsbeschränkung reduziert die Angriffsfläche und verhindert, dass sich Angreifer frei zwischen Standorten bewegen können, wenn sie ein Netzwerk kompromittieren.

Aktiviere die Multi-Faktor-Authentifizierung (MFA)

Schütze Administratorkonten und VPN-Anmeldungen mit Multi-Faktor-Authentifizierung (MFA). Durch die Anforderung eines zusätzlichen Verifizierungsschritts, wie z. B. eines Einmalcodes oder eines VPN-Tokens, erschwerst Du Angreifern den Zugriff erheblich, selbst wenn sie ein Passwort stehlen. MFA ist besonders wichtig, wenn Du VPN-Geräte über das Internet verwaltest.

Sichere die VPN-Konfigurationen

Erstelle regelmäßig verschlüsselte Sicherungskopien Deiner VPN-Geräteeinstellungen. Durch die Speicherung sicherer Kopien außerhalb der Geräte kannst Du die Verbindung schnell wiederherstellen, wenn die Hardware ausfällt, ein Gerät verloren geht oder eine Konfigurationsänderung den Tunnel unterbricht.

Site-to-Site-VPNs für Cloud-Dienste

Da immer mehr Unternehmen ihre Workloads in die Cloud verlagern, musst Du möglicherweise Dein lokales Netzwerk sicher mit Cloud-Plattformen wie AWS und Azure verbinden.

AWS

AWS bietet einen verwalteten VPN-Dienst, der Dein Netzwerk mit einer Virtual Private Cloud (VPC) verbindet. Du konfigurierst Deine Firewall oder Deinen Router als Customer Gateway, das eine Verbindung zum Virtual Private Gateway von AWS herstellt. Bei mehreren Standorten kannst Du ein Transit Gateway verwenden, einen zentralen Hub, der alle Deine VPNs verbindet und den Datenverkehr zwischen ihnen automatisch weiterleitet, um das Routing zu vereinfachen.

Azure

Microsoft bietet ein Azure VPN Gateway, um Dein Netzwerk mit einem Azure Virtual Network (VNet) zu verbinden. Dazu richtest Du Dein lokales Gerät als Local Network Gateway ein. Azure unterstützt richtlinien- und routenbasierte VPNs, wobei routenbasierte VPNs für eine einfachere Skalierung und dynamisches Routing empfohlen werden.

Häufig gestellte Fragen

Was ist ein Site-to-Site-VPN und wie funktioniert es?

Ein Site-to-Site-VPN ist im Grunde eine sichere Brücke zwischen zwei getrennten Netzwerken, beispielsweise einer Hauptniederlassung und einer Zweigstelle. Anstatt einzelne Geräte nacheinander zu verbinden, verbindet es die gesamten Netzwerke über verschlüsselte Tunnel zwischen VPN-Gateways miteinander. Nach der Einrichtung können die Mitarbeiter an beiden Standorten auf Dateien, Apps und Dienste im anderen Netzwerk zugreifen, als befänden sie sich alle im selben lokalen Netzwerk.

Wie unterscheidet sich ein Site-to-Site-VPN von einem Remote-Access-VPN?

Ein Site-to-Site-VPN verbindet ganze Netzwerke (Network-to-Network). Es ist immer aktiv und verbindet zwei oder mehr Standorte. Ein Remote-Access-VPN ist anders, weil es für einzelne Benutzer gedacht ist. Ein Mitarbeiter, der von zu Hause aus arbeitet, kann beispielsweise ein Remote-Access-VPN nutzen, um bei Bedarf seinen Laptop sicher mit dem Büronetzwerk zu verbinden.

Welche Vorteile hat ein Site-to-Site-VPN für Unternehmen?

Der größte Vorteil sind die Kosteneinsparungen. Es sind keine teuren Standleitungen erforderlich, um Büros zu verbinden. Außerdem lässt sich die Verwaltung mehrerer Standorte zentralisieren, die Verschlüsselung des gesamten Datenverkehrs verbessert die Privatsphäre und Compliance und die Zuverlässigkeit kann durch Funktionen wie automatisches Failover erhöht werden. Dabei wird bei Ausfall der primären Verbindung auf eine Backup-Verbindung umgeschaltet, um die Verbindung aufrechtzuerhalten. Zudem kann der Datenverkehr priorisiert werden (QoS).

Welche Protokolle werden häufig in Site-to-Site-VPNs verwendet?

Der Standard ist IPsec, normalerweise zusammen mit IKEv2 für einen sicheren Schlüsselaustausch. Eine weitere Option ist OpenVPN, vor allem wegen der plattformübergreifenden Kompatibilität. WireGuard ist ein neueres, leichtgewichtiges Protokoll, das wegen seiner Geschwindigkeit und Einfachheit immer beliebter wird.

Können Site-to-Site-VPNs mit Cloud-Diensten wie AWS oder Azure verwendet werden?

Ja, und viele Unternehmen nutzen Site-to-Site-VPNs, um ihre lokalen Netzwerke sicher mit Cloud-Umgebungen wie AWS oder Azure zu verbinden. Dienste wie AWS VPN Gateway und Azure VPN Gateway ermöglichen es, bei Bedarf das private Netzwerk auf die Cloud auszuweiten.